آیا نگران امنیت شبکه خود یا شبکه شخص دیگری هستید؟ یکی از اصول اساسی امنیت شبکه این است که مطمئن شوید روتر شما در برابر مزاحمان محافظت می شود. یکی از ابزارهای اساسی که می توان برای ایمن سازی آن استفاده کرد Nmap یا Network Mapper است. این برنامه هدف را اسکن کرده و پورت های باز و بسته را گزارش می کند. کارشناسان امنیت شبکه از این برنامه برای آزمایش امنیت شبکه استفاده می کنند. برای یادگیری نحوه استفاده از برنامه ، این مقاله wikiHow را مطالعه کنید.

گام

روش 1 از 2: استفاده از Zenmap

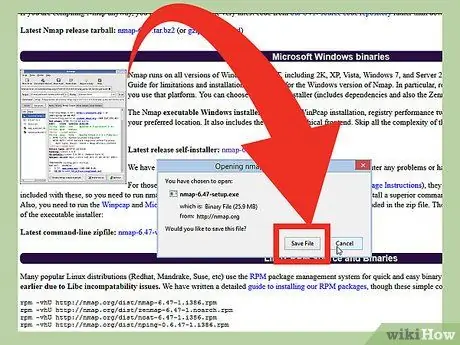

مرحله 1. فایل نصب Nmap را بارگیری کنید

این فایل (فایل) را می توان به صورت رایگان از وب سایت توسعه دهنده Nmap دریافت کرد. توصیه می شود مستقیماً فایل نصب Nmap را از وب سایت توسعه دهنده بارگیری کنید تا از ویروس ها یا فایل های جعلی جلوگیری شود. فایل نصب Nmap بارگیری شده شامل برنامه Zenmap است. Zenmap یک رابط گرافیکی برای Nmap است که به کاربران مبتدی کمک می کند تا کامپیوترهای خود را بدون نیاز به یادگیری خط فرمان اسکن کنند.

برنامه Zenmap برای سیستم عامل های ویندوز ، لینوکس و Mac OS X موجود است. می توانید تمام فایل های نصب کننده برای همه سیستم عامل ها را در وب سایت Nmap پیدا کنید

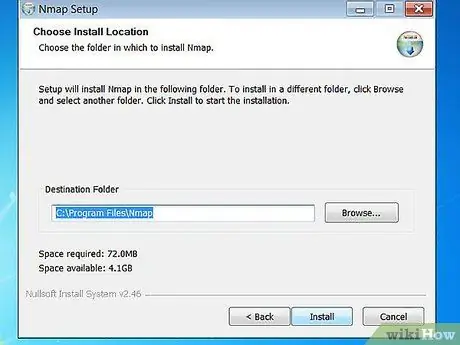

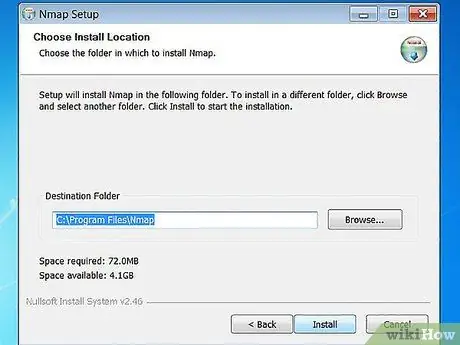

مرحله 2. Nmap را نصب کنید

پس از بارگیری فایل نصب Nmap را اجرا کنید. از شما خواسته می شود تا اجزای برنامه ای را که می خواهید نصب کنید انتخاب کنید. برای به حداکثر رساندن عملکرد Nmap ، توصیه می کنیم همه گزینه ها را علامت بزنید. Nmap نرم افزارهای تبلیغاتی مزاحم یا جاسوس افزار را نصب نمی کند.

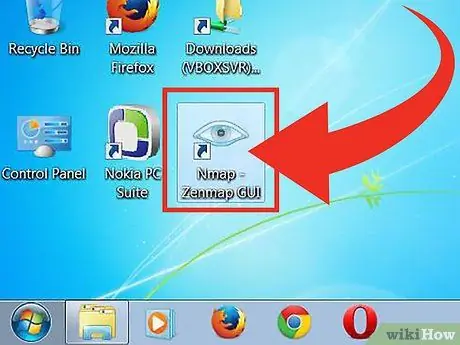

مرحله 3. برنامه "Nmap - Zenmap GUI" را اجرا کنید

اگر هنگام نصب Nmap از گزینه پیش فرض استفاده می کنید ، نماد Nmap را روی دسکتاپ مشاهده خواهید کرد. در غیر این صورت ، در منوی Start به دنبال این نماد باشید. باز کردن Zenmap برنامه را اجرا می کند.

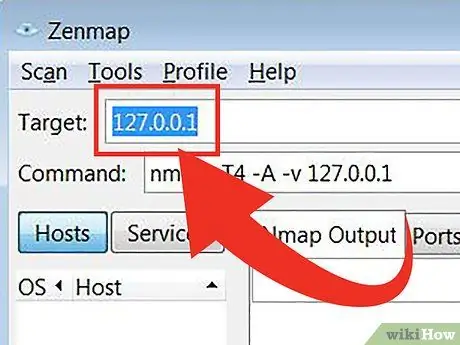

مرحله 4. هدفی را که می خواهید اسکن کنید وارد کنید

برنامه Zenmap فرآیند اسکن را آسان می کند. اولین قدم برای اجرای اسکن ، انتخاب هدف است. می توانید یک دامنه (example.com) ، آدرس IP (127.0.0.1) ، شبکه (192.168.1.0/24) یا ترکیبی از این اهداف را وارد کنید.

بسته به شدت و هدف اسکن ، اجرای اسکن Nmap ممکن است قوانین تعیین شده توسط ارائه دهنده خدمات اینترنت شما را نقض کرده و شما را با مشکل مواجه کند. توصیه می کنیم قبل از اجرای اسکن Nmap روی اهدافی که خارج از شبکه شما هستند ، قوانین محلی و قراردادهای ارائه دهنده خدمات اینترنت را بررسی کنید

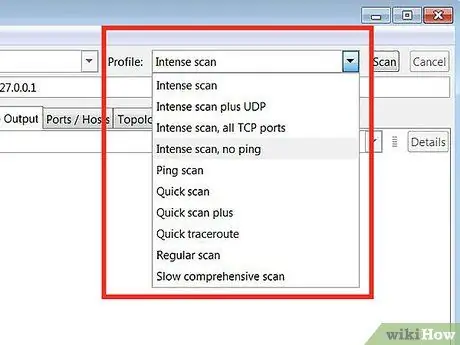

مرحله 5. Profile را انتخاب کنید

یک نمایه از پیش تعیین شده است که شامل مجموعه ای از اصلاح کننده ها است که هدف اسکن را مشخص می کند. این ویژگی به شما امکان می دهد بدون نیاز به وارد کردن اصلاح کننده در خط فرمان ، نوع اسکن را به سرعت انتخاب کنید. نمایه ای را انتخاب کنید که مناسب نیازهای شما باشد:

- اسکن شدید - اسکنهای کاملاً انجام شده این نمایه شامل تشخیص سیستم عامل (سیستم عامل یا سیستم عامل) ، تشخیص نسخه ، اسکن اسکریپت (اسکریپت) ، مسیر یابی و زمان اسکن تهاجمی است. این گزینه یک اسکن است که می تواند سیستم و شبکه را مختل کند.

- اسکن پینگ - این اسکن برای تشخیص اینکه آیا هدف وارد شبکه شده است (آنلاین) استفاده می شود. این گزینه هیچ پورتی را اسکن نمی کند.

- اسکن سریع - این اسکن سریعتر از اسکن معمولی است زیرا این گزینه دارای زمان اسکن تهاجمی است و فقط پورت های انتخاب شده را اسکن می کند.

- اسکن منظم - این گزینه یک اسکن استاندارد Nmap بدون هیچ گونه اصلاح کننده است. این اسکن پینگ ها و پورت های باز شده را به هدف باز می گرداند.

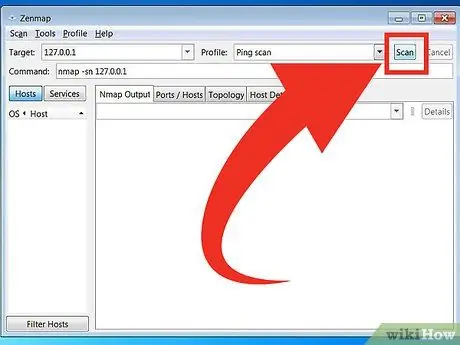

مرحله 6. برای شروع اسکن روی اسکن کلیک کنید

نتایج اسکن در برگه Nmap Output در زمان واقعی نمایش داده می شود. مدت زمان اسکن بسته به مشخصات اسکن انتخاب شده ، فاصله بین رایانه شما و هدف و پیکربندی شبکه هدف متفاوت است.

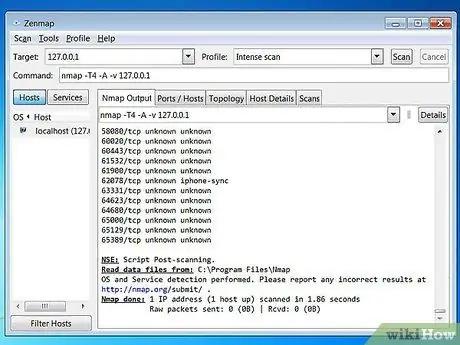

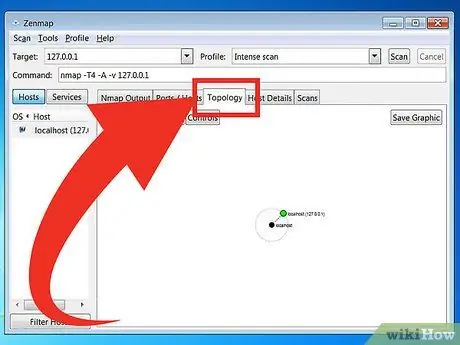

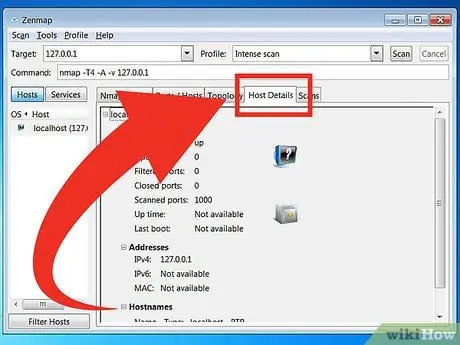

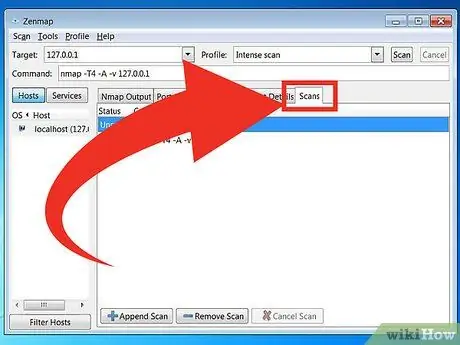

مرحله 7. مشاهده نتایج اسکن

توپولوژی - این زبانه مسیر اسکن شما را نشان می دهد. شما می توانید ببینید که چگونه بسیاری از هاپ ها (بخشی از مسیر بین منبع و مقصد داده ها) برای رسیدن به هدف طی می شود.

جزئیات میزبان - این برگه خلاصه ای از داده های به دست آمده از اسکن مورد نظر ، مانند تعداد پورت ها ، آدرس IP ، نام میزبان (نام میزبان) ، سیستم عامل و سایر موارد را نمایش می دهد.

اسکن می کند - این برگه تمام دستورات (دستوراتی) که در اسکن قبلی فعال شده اند را ذخیره می کند. زبانه ها به شما امکان می دهند اهداف را با مجموعه ای خاص از پارامترها مجددا اسکن کنید.

روش 2 از 2: استفاده از خط فرمان

مرحله 1. Nmap را نصب کنید

قبل از استفاده از Nmap ، ابتدا باید آن را نصب کنید تا بتوانید آن را از خط فرمان سیستم عامل اجرا کنید. اندازه برنامه Nmap کوچک است و می توان آن را به صورت رایگان از توسعه دهندگان Nmap دریافت کرد. برای نصب Nmap بر روی سیستم عامل خود ، دستورالعمل های زیر را دنبال کنید:

-

لینوکس - Nmap را از مخزن خود بارگیری و نصب کنید. Nmap در اکثر مخازن اصلی لینوکس موجود است. دستور زیر را بر اساس توزیع لینوکسی که دارید وارد کنید:

یک اسکن ساده نقشه برداری را اجرا کنید مرحله 8Bullet1 - برای Red Hat ، Fedora و SUSE

- (64 بیتی)

- برای دبیان و اوبونتو

rpm -vhU

(32 بیتی) OR

rpm -vhU

sudo apt-get nmap نصب کنید

برای ویندوز - فایل نصب Nmap را نصب کنید. این فایل را می توان به صورت رایگان از وب سایت توسعه دهنده Nmap دریافت کرد. توصیه می شود مستقیماً فایل نصب Nmap را از وب سایت توسعه دهنده بارگیری کنید تا از ویروس ها یا فایل های جعلی جلوگیری شود. استفاده از فایل نصاب Nmap به شما امکان می دهد ابزار خط فرمان Nmap را سریعاً بدون نیاز به استخراج فایل ها در پوشه مناسب نصب کنید.

اگر رابط گرافیکی Zenmap را نمی خواهید ، می توانید مراحل نصب Nmap را بردارید

برای Mac OS X - بارگیری فایل تصویر دیسک (فایل رایانه ای که محتویات و ساختار حجم دیسک را دارد) Nmap. این فایل را می توان به صورت رایگان از وب سایت توسعه دهنده Nmap دریافت کرد. توصیه می شود مستقیماً فایل نصب Nmap را از وب سایت توسعه دهنده بارگیری کنید تا از ویروس ها یا فایل های جعلی جلوگیری شود. از فایلهای نصب موجود در فایل تصویر دیسک برای نصب Nmap بر روی کامپیوتر استفاده کنید. Nmap به OS X نسخه 10 ، 6 یا بالاتر نیاز دارد.

مرحله 2. خط فرمان را باز کنید

دستور Nmap از خط فرمان اجرا می شود و نتایج اسکن در زیر فرمان نمایش داده می شود. برای تغییر اسکن می توانید از متغیرها استفاده کنید. می توانید اسکن را از هر پوشه ای در خط فرمان اجرا کنید.

-

برای لینوکس - اگر از GUI برای توزیع لینوکس خود استفاده می کنید ، ترمینال را باز کنید. محل ترمینال بسته به نوع توزیع لینوکس متفاوت است.

یک اسکن ساده Nmap مرحله 9Bullet1 را اجرا کنید -

برای ویندوز - می توانید پنجره Command Prompt را با فشار دادن کلید Windows + R و وارد کردن "cmd" در قسمت Run باز کنید. کاربران ویندوز 8 می توانند کلید Windows + X را فشار داده و از منو Command Prompt را انتخاب کنند. می توانید اسکن Nmap را از هر پوشه ای اجرا کنید.

یک اسکن ساده Nmap مرحله 9Bullet2 را اجرا کنید -

برای Mac OS X - برنامه Terminal را که در زیر شاخه Utility پوشه Applications قرار دارد باز کنید.

یک اسکن ساده نقشه برداری را اجرا کنید مرحله 9Bullet3

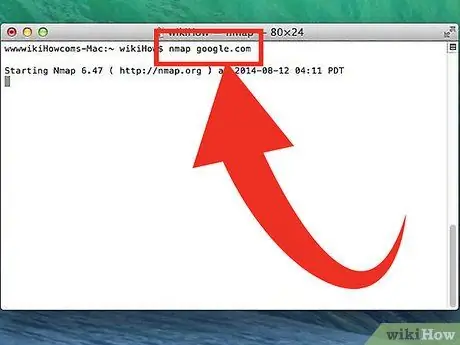

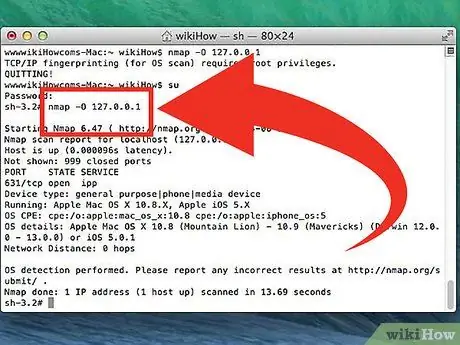

مرحله 3. اسکن را روی پورت مورد نظر اجرا کنید

برای اجرای اسکن اولیه ، تایپ کنید

nmap

به این کار به هدف پینگ می کند و پورت را اسکن می کند. تشخیص این اسکن آسان است. نتیجه اسکن روی صفحه نمایش داده می شود. برای مشاهده کل اسکن ، ممکن است مجبور شوید پنجره را به بالا حرکت دهید.

بسته به شدت و هدف اسکن ، اجرای اسکن Nmap ممکن است قوانین تعیین شده توسط ارائه دهنده خدمات اینترنت شما را نقض کرده و شما را با مشکل مواجه کند. توصیه می کنیم قبل از اجرای اسکن Nmap روی اهدافی که خارج از شبکه شما هستند ، مقررات محلی و قرارداد ارائه دهنده خدمات اینترنتی مورد استفاده را بررسی کنید

مرحله 4. اسکن اصلاح شده را اجرا کنید

می توانید از متغیرهای فرمان برای تغییر پارامترهای اسکن استفاده کنید تا نتایج جستجو اطلاعات کم یا بیشتری داشته باشد. تغییر متغیر اسکن سطح تداخل ایجاد شده توسط اسکن را تغییر می دهد. با قرار دادن فاصله بین هر متغیر می توانید چند متغیر اضافه کنید. متغیر قبل از هدف قرار می گیرد:

nmap

- - sS - این یک اسکن SYN است که بدون صدا انجام می شود. تشخیص این اسکن دشوارتر از یک اسکن استاندارد است. با این حال ، اسکن بیشتر طول می کشد. بسیاری از دیوارهای آتش مدرن می توانند اسکن "–sS" را تشخیص دهند.

- - sn - این یک اسکن پینگ است. این اسکن اسکن پورت را غیرفعال می کند و فقط میزبانهایی را که به شبکه وارد شده اند بررسی می کند.

- - او - این یک اسکن سیستم عامل است. این اسکن سعی خواهد کرد سیستم عامل مورد نظر را تعیین کند.

- - آ - این متغیر چندین اسکن متداول را فعال می کند: تشخیص سیستم عامل ، تشخیص نسخه ، اسکن اسکریپت و traceroute.

- - F - این اسکن حالت سریع را فعال می کند و تعداد پورت های اسکن شده را کاهش می دهد.

- - v - این اسکن اطلاعات بیشتری را در نتایج جستجو نشان می دهد تا بتوانید آنها را به راحتی درک کنید.

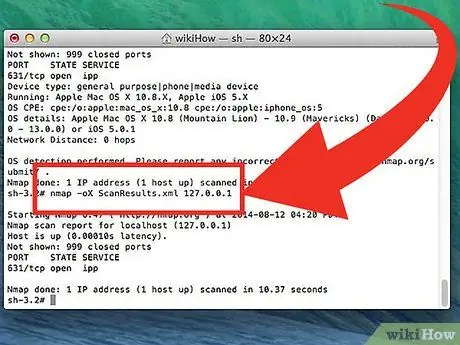

مرحله 5. نتایج اسکن را به یک فایل XML تبدیل کنید

می توانید نتایج اسکن را به یک فایل XML تبدیل کنید تا بتوانید به راحتی آنها را در هر مرورگری مشاهده کنید. برای انجام این کار ، باید از متغیر استفاده کنید - oX و همچنین نام فایل XML را مشخص کنید. در زیر مثالی از فرمان مورد استفاده برای تبدیل نتایج اسکن به فایل XML آمده است:

nmap –oX Search Result.xml

فایل XML در پوشه ای که فایل کار را در آن ذخیره کرده اید ذخیره می شود

نکات

- اگر هدف پاسخ نمی دهد ، سعی کنید "-P0" را به اسکن اضافه کنید. این امر Nmap را مجبور می کند اسکن را شروع کند حتی اگر برنامه فکر کند هدف انتخابی پیدا نمی شود. این روش برای رایانه هایی که توسط فایروال مسدود شده اند مفید است.

- آیا می خواهید از پیشرفت اسکن مطلع شوید؟ در حالی که اسکن در حال انجام است ، نوار فاصله یا هر کلید را فشار دهید تا پیشرفت اسکن Nmap را مشاهده کنید.

- اگر اسکن زمان زیادی طول می کشد (بیست دقیقه یا بیشتر) ، سعی کنید "-F" را به اسکن Nmap اضافه کنید تا اسکن Nmap فقط پورت های اغلب استفاده شود.

هشدار

- اگر بارها اسکن Nmap را اجرا می کنید ، آماده پاسخگویی به سوالات ارائه دهنده خدمات اینترنتی خود باشید. برخی از ارائه دهندگان خدمات اینترنتی به طور مرتب به ترافیک Nmap نگاه می کنند و Nmap ابزاری آسان برای تشخیص است. Nmap ابزاری است که بسیاری آن را می شناسند و معمولا توسط هکرها استفاده می شود. بنابراین ، ممکن است توسط ارائه دهنده خدمات اینترنتی خود مشکوک باشید و باید علت استفاده از Nmap را با جزئیات توضیح دهید.

- مطمئن شوید که مجوز اسکن هدف را دارید! اسکن www.whitehouse.gov می تواند شما را به دردسر بیاندازد. اگر می خواهید برنامه Nmap را امتحان کنید ، scanme.nmap.org را اسکن کنید. این وب سایت توسط توسعه دهندگان Nmap مدیریت و نگهداری می شود. بنابراین ، می توانید بدون نیاز به نگرانی در مورد مشکل ، آن را اسکن کنید.