Spyware یک نوع نرم افزار مخرب است که بدون اطلاع شما تغییراتی در دستگاه شما ایجاد می کند ، مانند تبلیغات محصولات ، جمع آوری اطلاعات شخصی یا تغییر تنظیمات دستگاه. اگر متوجه کاهش عملکرد دستگاه یا شبکه شدید ، متوجه تغییراتی در مرورگر یا سایر فعالیت های غیر معمول خود شدید ، ممکن است رایانه شما آلوده به نرم افزارهای جاسوسی باشد.

گام

روش 1 از 4: تشخیص و حذف نرم افزارهای جاسوسی در Android

مرحله 1. فعالیت مشکوک را در دستگاه شناسایی کنید

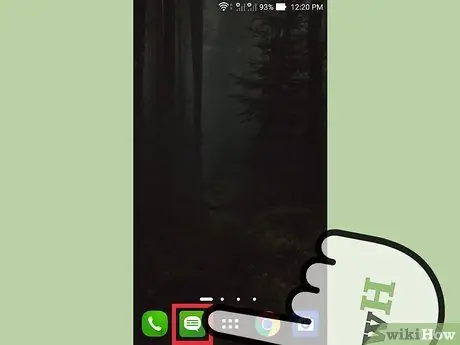

اگر احساس می کنید که سرعت شبکه اغلب کند است یا پیام های مشکوک یا از طرف افراد ناشناس دریافت می کنید ، ممکن است تلفن شما آلوده به نرم افزارهای جاسوسی باشد.

اگر پیام نامناسبی دریافت می کنید یا از شما می خواهید به پیامی با کد خاص پاسخ دهید ، این نشان می دهد که تلفن شما آلوده به نرم افزارهای جاسوسی است

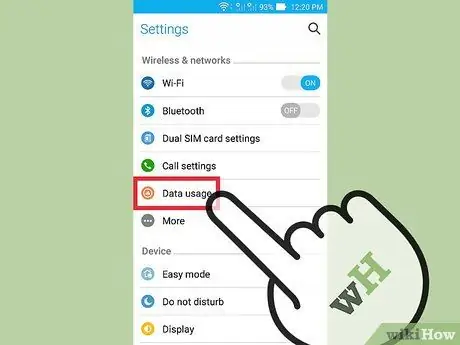

مرحله 2. میزان مصرف داده های خود را بررسی کنید

برنامه "Settings" را باز کرده و روی گزینه "Data Usage" ضربه بزنید. برای مشاهده میزان استفاده از هر برنامه می توانید صفحه را به سمت پایین حرکت دهید. استفاده زیاد از داده ها نشان می دهد که تلفن شما ممکن است به نرم افزارهای جاسوسی آلوده باشد.

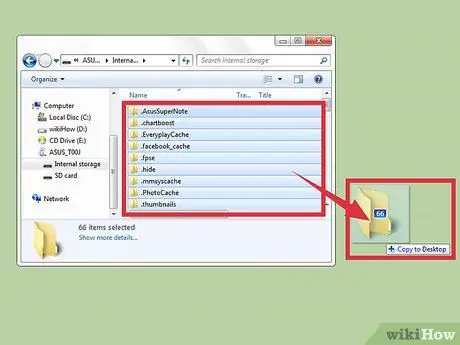

مرحله 3. از اطلاعات خود نسخه پشتیبان تهیه کنید

تلفن را از طریق کابل USB (Universal Serial Bus) به کامپیوتر وصل کنید. پس از آن ، داده های تلفن خود را مانند عکس ها و اطلاعات تماس در رایانه خود کپی و جایگذاری کنید تا پشتیبان گیری شود.

هنگام پشتیبان گیری از داده های تلفن خود در رایانه ، رایانه شما در معرض نرم افزارهای جاسوسی قرار نمی گیرد زیرا دستگاه و رایانه شما دارای سیستم عامل های متفاوتی هستند

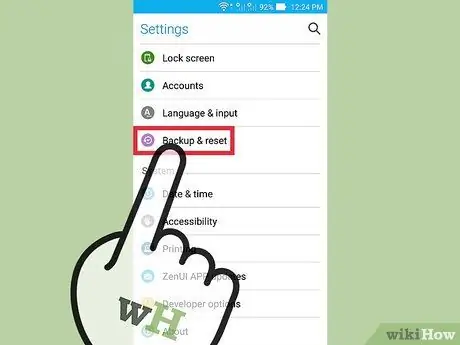

مرحله 4. برنامه "Settings" را باز کرده و روی گزینه "Backup & Reset" (پشتیبان گیری و بازنشانی) ضربه بزنید

با این کار منویی با گزینه های مختلف بازیابی مانند بازگرداندن تلفن به تنظیمات کارخانه باز می شود.

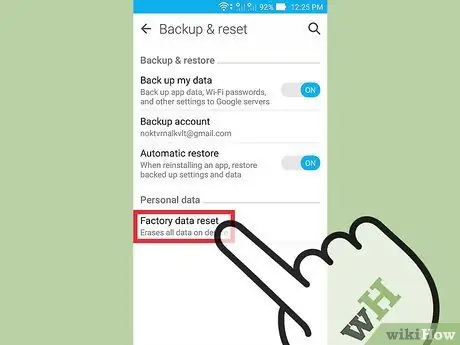

مرحله 5. روی "Factory data reset" (بازنشانی داده های کارخانه) ضربه بزنید

در انتهای منوی "پشتیبان گیری و بازیابی" قرار دارد.

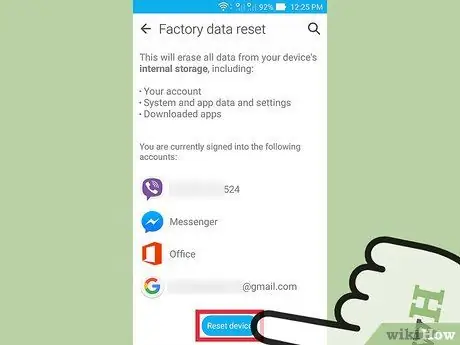

مرحله 6. روی "Reset phone" (بازنشانی تلفن) ضربه بزنید

تلفن شما به طور خودکار خاموش و روشن می شود (راه اندازی مجدد) و همه برنامه ها و داده ها ، از جمله نرم افزارهای جاسوسی ذخیره شده در تلفن را حذف می کند. پس از آن ، تلفن به تنظیمات کارخانه بازگردانده می شود.

بازگرداندن تلفن به تنظیمات کارخانه پاک می شود کل اطلاعات ذخیره شده در تلفن بنابراین ، قبل از انجام این مرحله ، ابتدا باید از داده های خود نسخه پشتیبان تهیه کنید.

روش 2 از 4: استفاده از HijackThis برای رایانه های مبتنی بر ویندوز

مرحله 1. HijackThis را بارگیری و نصب کنید

HijackThis یک ابزار تشخیصی برای ویندوز است که برای شناسایی نرم افزارهای جاسوسی استفاده می شود. برای نصب فایل HijackThis دوبار کلیک کنید. پس از نصب ، این نرم افزار را اجرا کنید.

سایر نرم افزارهای رایگان مانند Adaware و MalwareBytes نیز دارای عملکرد یکسانی هستند

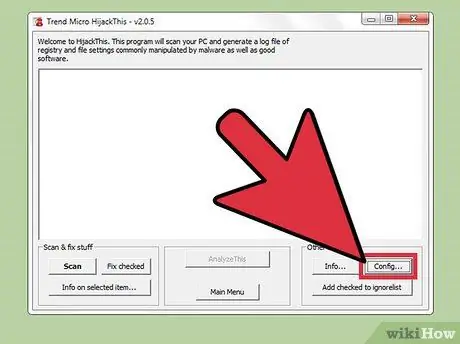

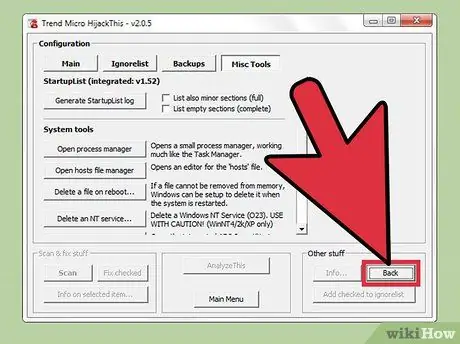

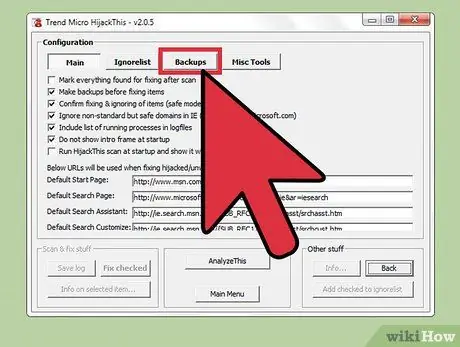

مرحله 2. دکمه "پیکربندی …" را فشار دهید

در سمت راست پایین پنجره تحت عنوان "سایر موارد" قرار دارد. با کلیک روی دکمه ، پنجره ای با لیست گزینه های برنامه باز می شود.

- در این پنجره می توانید گزینه های مهم مانند پشتیبان گیری از فایل را فعال یا غیرفعال کنید. ایده خوبی است که هنگام تلاش برای حذف فایل ها یا نرم افزارها ، پشتیبان گیری از اطلاعات خود را به یک عادت تبدیل کنید. در صورت اشتباه ، داده های از دست رفته را می توان بازیابی کرد. پشتیبان گیری داده ها فضای کمی از هارد دیسک رایگان را اشغال می کند. با این حال ، داده ها را می توان در هر زمان با حذف آنها از پوشه ای که اطلاعات پشتیبان در آن ذخیره شده است ، حذف کرد.

- توجه داشته باشید که گزینه "پشتیبان گیری قبل از تعمیر موارد" به طور پیش فرض فعال است.

مرحله 3. دکمه "برگشت" را فشار دهید تا به منوی اصلی برگردید

با باز شدن پنجره پیکربندی ، این دکمه جایگزین دکمه "پیکربندی …" می شود.

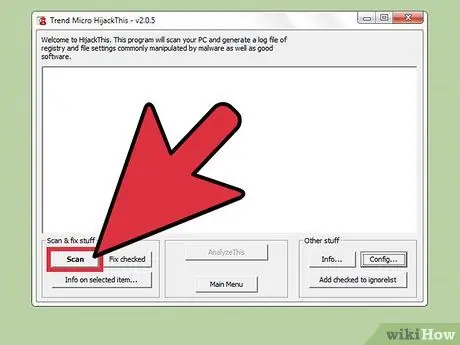

مرحله 4. دکمه "اسکن" را فشار دهید

این دکمه در سمت چپ پایین پنجره قرار دارد و لیستی از فایل هایی را ایجاد می کند که به طور بالقوه ممکن است در معرض نرم افزارهای جاسوسی قرار گیرند. توجه به این نکته ضروری است که HijackThis اسکن کوتاهی از محل مشکوک نرم افزارهای مخرب را انجام می دهد. همه نتایج اسکن نرم افزاری مخرب نیستند.

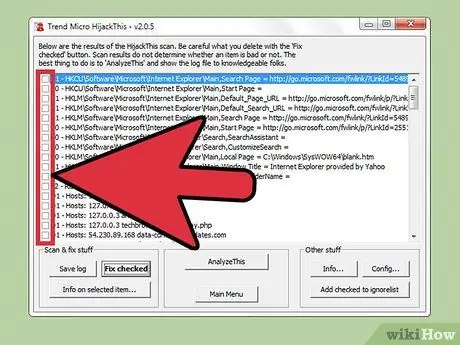

مرحله 5. کادر کنار فایل مشکوک را علامت زده و روی "اطلاعات در مورد مورد انتخاب شده …" کلیک کنید. با این کار اطلاعات مربوط به فایل و دلیل اینکه HijackThis آن را به عنوان مشکوک طبقه بندی می کند در یک پنجره جداگانه نمایش داده می شود. پس از اتمام بررسی نتایج اسکن ، پنجره را ببندید.

اطلاعات نمایش داده شده معمولاً شامل محل فایل ، عملکرد فایل و مراحل لازم برای رفع آن است

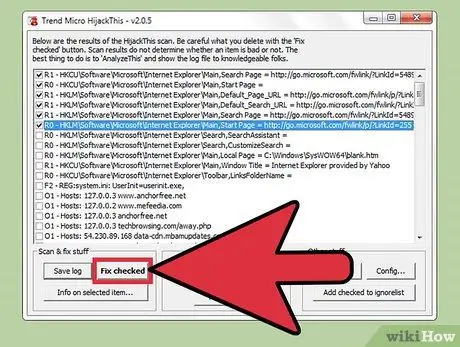

مرحله 6. دکمه "رفع علامت" را فشار دهید

در سمت چپ پایین پنجره قرار دارد. پس از فشار دادن دکمه ، HijackThis بسته به تشخیص ، فایل انتخابی را تعمیر یا حذف می کند.

- با علامت زدن کادر کنار فایل ها می توانید چندین فایل را به طور همزمان تعمیر کنید.

- قبل از ایجاد هرگونه تغییری ، HijackThis به طور پیش فرض از داده ها پشتیبان گیری می کند. به این ترتیب ، در صورت اشتباه می توانید تغییرات را واگرد کنید.

مرحله 7. بازیابی فایل ها از داده های پشتیبان

اگر می خواهید تغییرات ایجاد شده توسط HijackThis را واگرد کنید ، دکمه "پیکربندی" را در پایین سمت راست پنجره فشار دهید و روی دکمه "پشتیبان گیری" کلیک کنید. فایل پشتیبان (مشخص شده با تاریخ و زمان زمانی که فایل پشتیبان گیری شده است) را از لیست انتخاب کرده و دکمه "بازیابی" را فشار دهید.

هنوز می توان در جلسات مختلف HijackThis به داده های پشتیبان دسترسی داشت. می توانید HijackThis را ببندید و هر زمان که بخواهید فایل ها را از پشتیبان بازیابی کنید

روش 3 از 4: استفاده از Netstat برای رایانه های مبتنی بر ویندوز

مرحله 1. پنجره Command Prompt را باز کنید

Netstat یک ابزار داخلی ویندوز است که به شما در شناسایی نرم افزارهای جاسوسی یا سایر فایل های مخرب کمک می کند. Win + R را فشار دهید تا برنامه به صورت دستی اجرا شود و "cmd" را در قسمت جستجو وارد کنید. Command Prompt به شما امکان می دهد با استفاده از دستورات متنی با سیستم عامل ارتباط برقرار کنید.

اگر نمی خواهید از نرم افزار شخص ثالث استفاده کنید یا می خواهید نرم افزارهای مخرب را به صورت دستی حذف کنید ، می توانید از این مرحله استفاده کنید

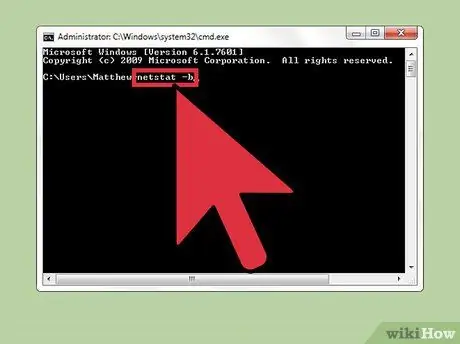

مرحله 2. متن "netstat -b" را وارد کرده و کلید Enter را فشار دهید

این لیستی از برنامه هایی را که از شبکه یا پورت های نظارت (پورت های گوش دادن یا فرآیندهای متصل به اینترنت) استفاده می کنند ، نشان می دهد.

در دستور "netstat -b" ، حرف "b" مخفف "binaries" است. این دستور "باینری" (برنامه های اجرایی یا برنامه ای که در حال اجرا است) و اتصالات آنها را نمایش می دهد

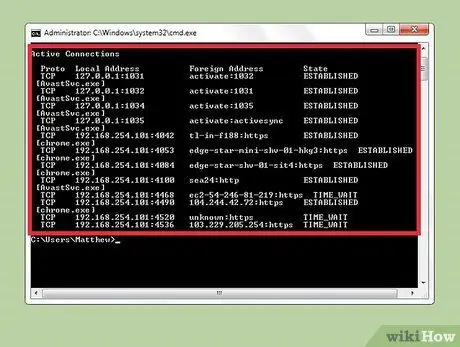

مرحله 3. فرآیندهای مشکوک را شناسایی کنید

به دنبال نام فرایند یا استفاده از پورت ناشناخته باشید. اگر عملکرد یک فرایند یا پورت ناشناخته را نمی دانید ، اطلاعات را در اینترنت جستجو کنید. شما با افرادی ملاقات خواهید کرد که با این فرایند روبرو شده اند و می توانند به شما در تعیین خطرناک بودن یا نبودن این فرایند کمک کنند. اگر این فرآیند برای رایانه شما مضر است ، باید فوراً فایلی را که در حال اجرا است حذف کنید.

اگر بعد از جستجوی اطلاعات در اینترنت مطمئن نیستید که این فرآیند مخرب است یا خیر ، نباید آن را حذف یا منتقل کنید. اصلاح یا حذف فایل های اشتباه می تواند باعث خرابی نرم افزارهای دیگر شود

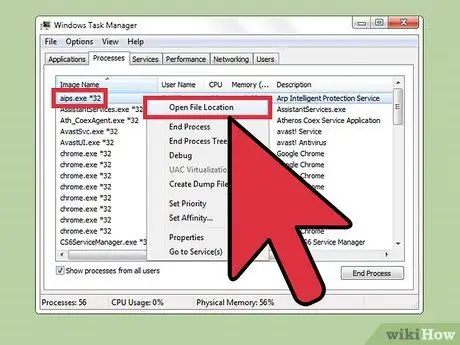

مرحله 4. کلید Ctrl. را فشار دهید + Alt + حذف همزمان

با این کار Task Manager باز می شود که تمام فرایندهای اجرا شده بر روی کامپیوتر را نشان می دهد. پنجره را پایین بیاورید تا نام فرآیند مشکوکی را که در Command Prompt پیدا کرده اید جستجو کنید.

مرحله 5. روی نام فرآیند کلیک راست کرده و "Show In Folder" را انتخاب کنید

با این کار پوشه ای که فایل مشکوک در آن قرار دارد باز می شود.

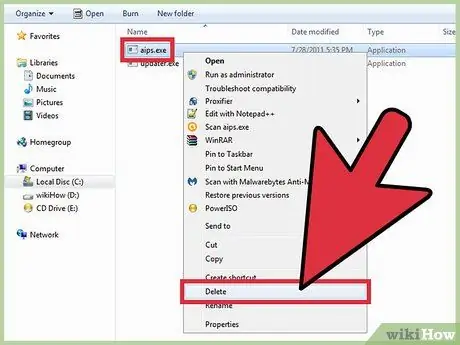

مرحله 6. روی فایل راست کلیک کرده و "Delete" را انتخاب کنید

با این کار فایل های مخرب به سطل بازیافت منتقل می شوند. این فرایند را نمی توان از این مکان اجرا کرد.

- در صورت دریافت هشدار مبنی بر اینکه فایل نمی تواند حذف شود زیرا در حال استفاده است ، Task Manager را مجدداً باز کرده ، فرآیندی را انتخاب کرده و دکمه "پایان کار" را فشار دهید. با این کار روند غیرفعال می شود. پس از آن ، می توانید فایل را به سطل بازیافت منتقل کنید.

- در صورت حذف فایل اشتباه ، می توانید روی سطل بازیافت دوبار کلیک کنید تا باز شود. پس از آن ، فایل را کلیک کرده و به پوشه دیگری بکشید.

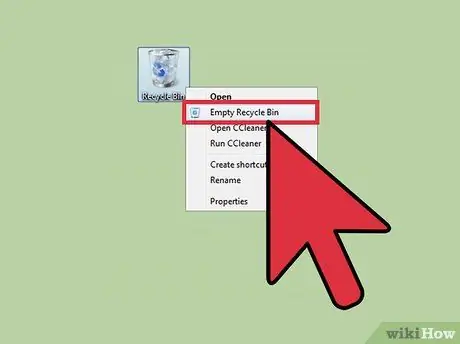

مرحله 7. روی سطل بازیافت راست کلیک کرده و "Empty Recycling Bin" را انتخاب کنید

با این کار فایل برای همیشه حذف می شود.

روش 4 از 4: استفاده از ترمینال برای مک

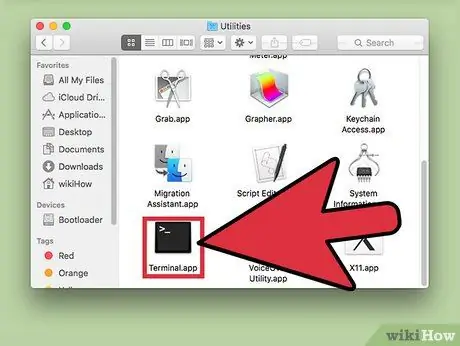

مرحله 1. ترمینال را باز کنید

با استفاده از ترمینال ، می توانید یک ابزار تشخیصی را اجرا کنید که می تواند نرم افزارهای جاسوسی را در رایانه شما شناسایی کند. به "Applications> Utilities" بروید و روی Terminal دوبار کلیک کنید تا راه اندازی شود. این برنامه به Ada اجازه می دهد تا با استفاده از دستورات متنی با سیستم عامل ارتباط برقرار کند.

برای یافتن این برنامه ، همچنین می توانید عبارت "Terminal" را در Launchpad جستجو کنید

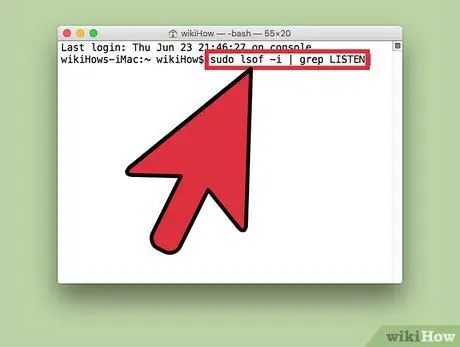

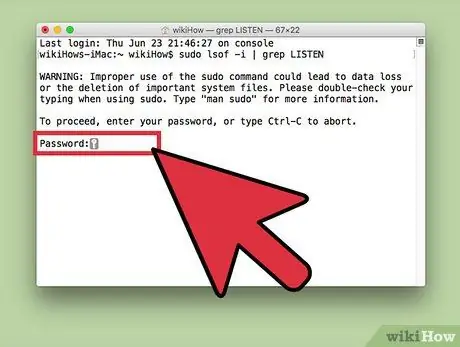

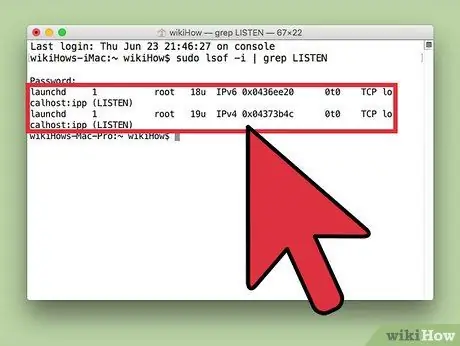

مرحله 2. متن “sudo lsof -i | grep LISTEN”و کلید بازگشت را فشار دهید

این امر به رایانه دستور می دهد لیستی از فرایندها و اطلاعات شبکه آنها را نمایش دهد.

- دستور "sudo" به کاربر ریشه (کاربری که دارای اختیار بازکردن و تغییر پرونده ها در ناحیه سیستم است) اجازه می دهد تا دستورات را اجرا کند. با استفاده از این دستور می توانید فایل های سیستم را مشاهده کنید.

- دستور "lsof" مخفف عبارت "list of open files" است. این دستور به شما اجازه می دهد تا فرآیندهای اجرا شده بر روی کامپیوتر را مشاهده کنید.

- دستور "-i" به ترمینال نیاز دارد تا لیستی از فایل هایی را که از شبکه استفاده می کنند نمایش دهد. Spyware سعی می کند از شبکه برای ارتباط با دستگاه های خارجی یا رایانه های خارج از شبکه شما استفاده کند.

- "grep LISTEN" برای آموزش سیستم عامل برای فیلتر کردن فایل هایی که مانیتور یا استفاده از پورت ها را انجام می دهند ، استفاده می شود. نرم افزارهای جاسوسی معمولاً از پورت ها برای کار استفاده می کنند یا آنها را نظارت می کنند.

مرحله 3. رمز عبور سرپرست کامپیوتر را وارد کرده و کلید بازگشت را فشار دهید

حتی اگر در ترمینال نمایش داده نشود ، باز هم رمز عبور برای دسترسی به حساب سرپرست وارد می شود. مهم است که دستور 'sudo' را فعال کنید.

مرحله 4. فرآیندهای مشکوک را شناسایی کنید

به دنبال نام فرایند یا استفاده از پورت ناشناخته باشید. اگر عملکرد یک فرایند یا پورت ناشناخته را نمی دانید ، اطلاعات را در اینترنت جستجو کنید. شما با افرادی ملاقات خواهید کرد که با این فرایند روبرو شده اند و می توانند به شما در تعیین خطرناک بودن یا نبودن این فرایند کمک کنند. اگر این فرآیند برای رایانه شما مضر است ، باید فوراً فایلی را که در حال اجرا است حذف کنید.

اگر بعد از جستجوی اطلاعات در اینترنت مطمئن نیستید که این فرآیند مخرب است یا خیر ، نباید آن را حذف یا منتقل کنید. اصلاح یا حذف فایل های اشتباه می تواند باعث خرابی نرم افزارهای دیگر شود

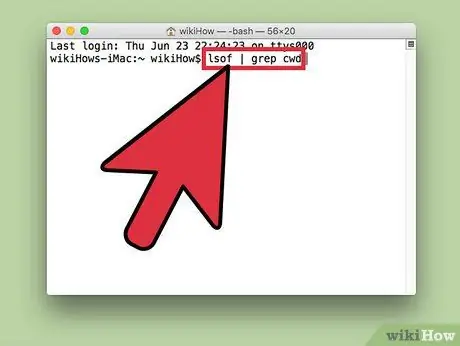

مرحله 5. "lsof |. را وارد کنید grep cwd”و کلید بازگشت را فشار دهید

با این کار پوشه ای که فرآیند در رایانه ذخیره شده است نمایش داده می شود. فرآیند مخرب را در لیست پیدا کرده و مکان آن را کپی کنید.

- "cwd" مخفف دایرکتوری فعلی (پوشه ای است که فرآیند در آن در حال اجرا است) است.

- برای سهولت یافتن فرآیندها در لیست ، می توانید این فرمان را در پنجره Terminal جدید با فشار دادن Cmd + N در حین استفاده از Terminal اجرا کنید.

مرحله 6. "sudo rm -rf [محل فایل]" را وارد کرده و کلید بازگشت را فشار دهید

محل پروسه ای را که قبلاً کپی کرده اید در براکت (بدون تایپ) تایپ کنید. این دستور فایل های آن مکان را حذف می کند.

- "rm" مخفف "حذف" (حذف) است.

- مطمئن شوید که واقعاً می خواهید فایل را حذف کنید زیرا نمی توانید پس از حذف فایل را بازیابی کنید. توصیه می کنیم قبل از انجام این مرحله از برنامه Time Machine برای پشتیبان گیری از داده های خود استفاده کنید. به "Apple> System Preferences> Time Machine" بروید و "Backup" را انتخاب کنید.

نکات

- اگر در درک نتایج HijackThis مشکل دارید ، دکمه "ذخیره گزارش" را فشار دهید تا نتایج اسکن به عنوان یک فایل متنی ذخیره شود. پس از آن ، این فایل را برای کمک به انجمن HijackThis بارگذاری کنید.

- پورت های 80 و 443 پورت هایی هستند که معمولاً برای گشت و گذار در اینترنت استفاده می شوند. اگرچه می توان آنها را توسط نرم افزارهای جاسوسی مورد استفاده قرار داد ، اما این دو پورت اغلب توسط برنامه های دیگر استفاده می شود. به این ترتیب ، به احتمال زیاد نرم افزارهای جاسوسی از این پورت استفاده نمی کنند.

- پس از شناسایی و حذف نرم افزارهای جاسوسی ، توصیه می کنیم گذرواژه همه حساب هایی که معمولاً در رایانه خود به آنها دسترسی دارید را تغییر دهید ، مانند حساب های رسانه های اجتماعی و حساب های بانکی. همیشه بهتر است مراقب باشید تا متاسف باشید.

- برخی از برنامه های تلفن همراه که به عنوان حذف کننده نرم افزارهای جاسوسی برای Android تبلیغ می شوند ممکن است غیرقابل اعتماد باشند یا حتی داده های شما را سرقت و خراب کنند. بازگرداندن دستگاه تلفن همراه به تنظیمات کارخانه بهترین راه برای اطمینان از عاری بودن دستگاه تلفن همراه از جاسوس افزار است.

- همچنین می توانید iPhone را برای حذف جاسوس افزارها به صورت کارخانه تنظیم مجدد کنید. با این حال ، آیفون ها معمولاً مستعد نرم افزارهای جاسوسی نیستند مگر اینکه آیفون خود را جیلبریک کنید.

هشدار

- هنگام حذف فایل های ناشناس مراقب باشید. حذف فایل های ذخیره شده در پوشه "System" در ویندوز می تواند به سیستم عامل آسیب برساند و از شما می خواهد ویندوز را مجدداً نصب کنید.

- همچنین بهتر است هنگام حذف فایل ها با استفاده از Terminal در Mac مراقب باشید. اگر به فرآیندهای خاصی مشکوک هستید ، ابتدا باید به دنبال اطلاعاتی در مورد این فرآیندها در اینترنت باشید.